OKEx Menanggapi Serangan 51% Ethereum Classic, Mendedahkan Sistem Dompet Panasnya – Laporan Insiden

Awal bulan ini, Ethereum Classic (ETC) mengalami dua serangan 51% yang berasingan yang menyebabkan kekeliruan dalam komuniti ETC dan menimbulkan persoalan di industri mengenai keselamatan rangkaian.

Semasa serangan pertama, pada 1 Ogos, penyerang menggunakan OKEx untuk melakukan beberapa perdagangan ETC. ETC yang diperdagangkan oleh penyerang di OKEx menjadi tidak sah apabila penyerang melakukan perbelanjaan berganda di rangkaian Ethereum Classic. ETC yang hilang diganti sepenuhnya oleh OKEx – seperti juga kebijakan perlindungan pengguna bursa dalam kes seperti itu – tidak mengakibatkan kerugian kepada pengguna.

Berikutan kejadian pertama, OKEx segera menghentikan deposit dan pengeluaran ETC. Ini memastikan bahawa pengguna dan pertukaran OKEx tidak terpengaruh dalam serangan kedua ke atas jaringan, yang terjadi pada 6 Ogos. OKEx telah menangguhkan deposit dan pengeluaran ETC sehingga rangkaian tersebut dianggap stabil kembali. Pertukaran ini juga merancang untuk meningkatkan masa pengesahan untuk deposit dan pengeluaran ETC dengan sewajarnya, untuk mengelakkan kejadian serupa di masa depan.

Setelah siasatan mendalam mengenai sifat serangan dan tindak balas OKEx terhadap mereka, pertukaran telah membuat laporan kejadian terperinci ini untuk berkongsi dengan masyarakat apa sebenarnya yang berlaku dan bagaimana OKEx bertindak balas untuk mencegah kerugian kepada pengguna.

Apa itu serangan 51% dan perbelanjaan berganda?

Dalam rangkaian kerja bukti, seperti rangkaian Bitcoin atau Ethereum Classic, pelombong yang menyediakan sebahagian besar (>50%) kuasa perlombongan perlu berfungsi dengan cara yang terdesentralisasi agar ciri-ciri teras blockchain berfungsi seperti yang diharapkan. Sekiranya satu pelombong jahat atau sekumpulan pelombong berjaya menguasai lebih dari 50% kuasa perlombongan di rangkaian – dalam apa yang dikenali sebagai serangan 51% – maka mereka akan dapat mengubah blok sejarah dan membalikkan transaksi yang mereka dimulakan.

Oleh itu, penyerang dapat membuat rangkaian transaksi baru yang berasal dari blok yang diubah dalam suatu proses yang dikenali sebagai “penyusunan semula rantai." Sekiranya blockchain dimanipulasi dengan cara ini, cryptocurrency boleh, pada dasarnya, diduplikasi dalam apa yang dikenali sebagai "perbelanjaan berganda."

Pada blockchain terdesentralisasi yang sangat kuat dengan kadar hash yang ketara (seperti Bitcoin), serangan jenis ini dianggap hampir mustahil, kerana kos usaha sedemikian. Tetapi blockchain dengan kadar hash yang lebih rendah, seperti Ethereum Classic, lebih rentan terhadap serangan tersebut.

Apa yang berlaku pada rangkaian Ethereum Classic dan bagaimana OKEx terlibat?

Untuk memberikan ketelusan penuh mengenai serangan Ethereum Classic pertama – semasa penyerang berdagang di OKEx – pertukaran telah mendokumentasikan prosesnya secara terperinci di bawah.

Bersedia untuk serangan: perdagangan ZEC-ETC

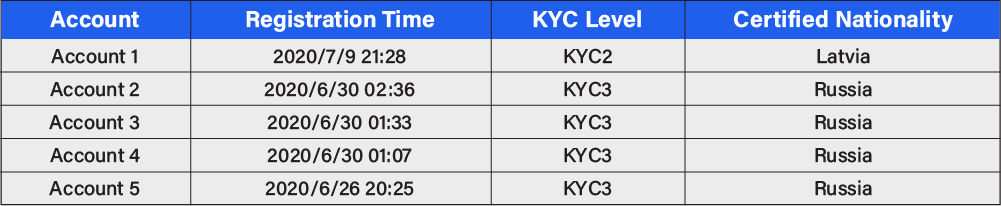

Menurut penemuan OKEx, dari 26 Jun hingga 9 Julai 2020, penyerang mendaftarkan lima akaun sebagai persediaan untuk perbelanjaan berganda ETC. Semua lima akaun melewati protokol Kenali Pelanggan OKEx, sampai ke tahap KYC kedua dan ketiga platform, yang memungkinkan peningkatan had pengeluaran.

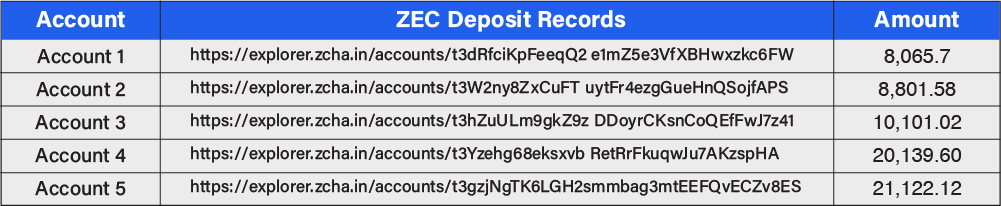

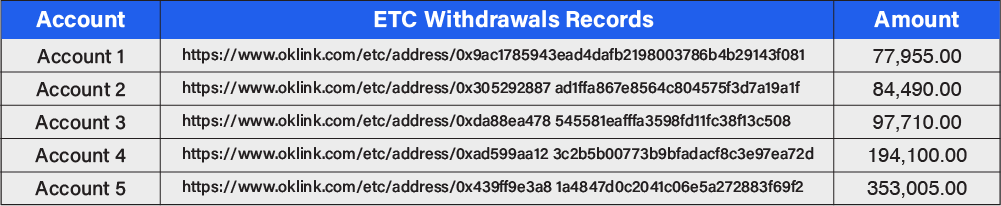

Dari 30 Julai hingga 31 Julai 2020, lima akaun yang baru didaftarkan mendepositkan 68,230,02 ZEC ke OKEx dalam pelbagai transaksi.

Pada 31 Julai, penyerang menukar jumlah penuh ZEC yang disimpan untuk ETC di pasaran spot OKEx.

ETC ditarik dari OKEx ke dompet luaran

Seterusnya, penyerang menarik ETC yang baru dibeli dari OKEx ke beberapa alamat ETC luaran, menarik sejumlah 807,260 ETC – bernilai kira-kira $ 5,6 juta pada masa itu.

Serangan 51% pertama dan perbelanjaan berganda

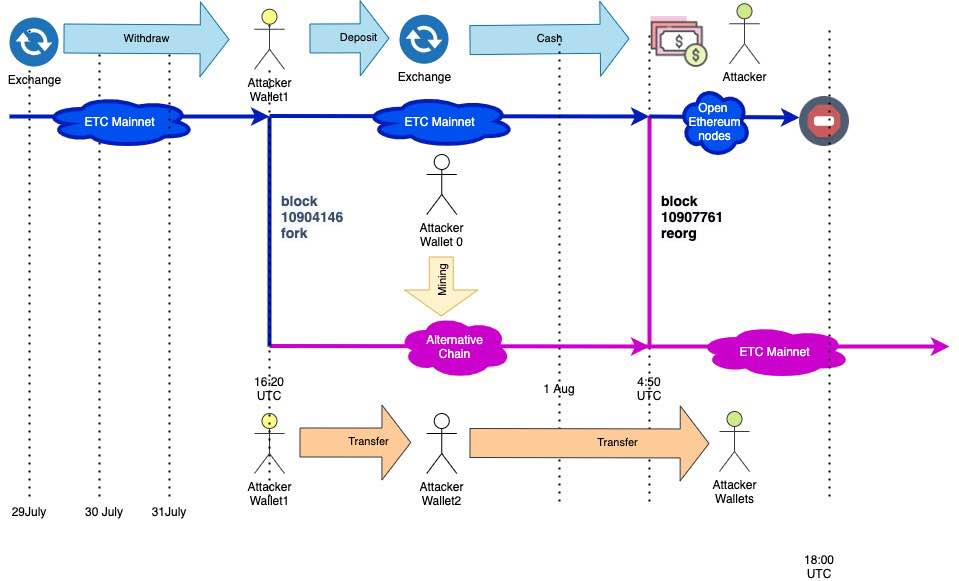

Berikut adalah gambaran visual bagaimana serangan pada 31 Julai – Ogos. 1 berlangsung, disediakan oleh peminat komuniti dan disahkan oleh OKEx.

Pada 31 Julai, setelah memperdagangkan ZEC untuk ETC di OKEx dan kemudian menarik balik ETC ke alamat luar, penyerang memulakan serangan 51% dari blockchain Ethereum Classic sepenuhnya. Keseluruhan operasi dapat dibahagikan kepada tiga tahap: 1) penciptaan a "rantaian bayangan" atau rahsia, rantai alternatif ke mainnet ETC, 2) perbelanjaan dua kali ganda sebenar dan 3) penyusunan semula rantai dalam yang mengakibatkan kerugian kepada OKEx.

Membuat rantaian bayangan

Pada 31 Julai penyerang – setelah membeli kadar hash yang cukup untuk mendapatkan kawalan majoriti rangkaian ETC – mula melombong blok di rangkaian Ethereum Classic dari blok 10904146, yang dilombong pada 16:36:07 UTC. Penyerang tidak menyiarkan blok yang baru dilombong ke nod lain, mewujudkan rantaian bayangan yang hanya diketahui oleh penyerang.

Semasa rantaian bayangan dimulakan, ia merangkumi 807,260 ETC yang sebelumnya dibeli penyerang di OKEx dan ditarik ke alamat luar. Jadi, pada ketika ini, sejarah urus niaga di kedua-dua mainnet ETC dan pada rantai bayangan ETC rahsia adalah sama.

Perbelanjaan berganda

Penyerang kemudian memasukkan 807,260 ETC kembali ke OKEx sekali lagi, transaksi yang disahkan di mainnet ETC. Walau bagaimanapun, penyerang memanipulasi transaksi yang sama pada rantai bayangan, menjadikan destinasi 807,260 ETC sebagai alamat rantai bayangan kedua mereka sendiri, dan bukannya alamat di OKEx.

Kesimpulan dari proses ini adalah bahawa penyerang berjaya menyelesaikan perbelanjaan berganda: 807,260 ETC kedua-duanya dipindahkan ke OKEx di mainnet ETC dan tetap berada di alamat dompet kedua di rantaian bayangan ETC.

Penyusunan semula rantaian dalam

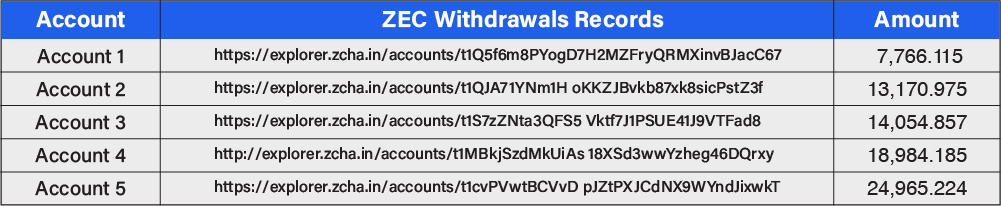

Penyerang kemudian memperdagangkan mainnet ETC di OKEx dengan harga 78,941.356 ZEC, sekali lagi melalui perdagangan spot. Mereka kemudian menarik ZEC ke beberapa alamat luaran (lihat di bawah).

Setelah ZEC ditarik dari OKEx dan transaksi disahkan, penyerang menyiarkan 3,615 blok rantai bayangan ETC ke mainnet ETC. Blok rantai bayangan ini merangkumi transaksi 807,260 ETC yang telah dihantar ke alamat peribadi penyerang, bukan transaksi yang dihantar ke alamat OKEx.

Kerana penyerang memegang sebahagian besar kekuatan hash ETC pada masa itu, mereka dapat melombong blok baru dengan cepat dan rantai bayangan memiliki ketinggian 10907761, yang lebih panjang daripada mainnet ETC.

Selepas komunikasi yang tidak cekap dengan peserta lain dalam komuniti crypto yang lebih besar – termasuk pertukaran seperti OKEx, dompet dan pelombong ETC – komuniti ETC pada masa ini membuat keputusan untuk beralih ke perlombongan rantai bayangan yang disiarkan sekarang, memandangkan lebih lama daripada mainnet asal.

Ini secara langsung menyebabkan ETC pada OKEx bahawa penyerang yang diperdagangkan agar ZEC dapat dikembalikan. Dengan cara ini, penyerang menyelesaikan serangan 51% pertama.

Respons OKEx dan langkah seterusnya

Hasil daripada perbelanjaan dua kali yang dilakukan oleh penyerang, OKEx mengalami kerugian sekitar $ 5.6 juta dalam ETC, kerana ETC ini dikembalikan dalam kebingungan di sekitar kewujudan dua rantai ETC yang bersaing. Kerugian tersebut ditanggung sepenuhnya oleh OKEx, menurut polisi perlindungan penggunanya, dan tidak menyebabkan kerugian kepada pengguna platform. ETC yang telah disimpan oleh pengguna di OKEx tetap selamat.

Respons OKEx terhadap serangan terhadap Ethereum Classic dapat dibahagikan kepada dua fasa: tindak balas segera dan tindak balas jangka panjang. Dari segi tindak balas segera, OKEx, sekali lagi, memberi ganti rugi kepada peniaga yang memegang ETC yang digulung untuk memastikan bahawa tidak ada dana pengguna yang terjejas. Pertukaran ini juga menangguhkan deposit dan pengeluaran ETC untuk mencegah kerugian lebih lanjut, seperti yang disebutkan di atas.

Dalam langkah-langkah proaktif dan segera yang lain, OKEx juga telah menyenarai hitam alamat-alamat yang diidentifikasi oleh pertukaran sebagai digunakan oleh penyerang. Pertukaran itu juga telah menangguhkan lima akaun yang berkaitan dengan serangan itu untuk mengelakkan kejadian selanjutnya.

Dari segi tindak balas jangka panjang, OKEx akan terus menyiasat lima akaun yang berkaitan dengan serangan ETC secara bebas.

OKEx juga merancang untuk meningkatkan masa pengesahan untuk deposit dan pengeluaran ETC pada masa akan datang untuk menjamin pengalaman perdagangan yang lebih selamat dan lancar bagi penggunanya.

Selain itu – diberi tanggungjawab OKEx untuk melindungi pengguna dari insiden serupa yang mengancam keselamatan dana mereka – pertukaran akan mempertimbangkan untuk menghapus ETC, sementara menunggu hasil kerja komuniti Ethereum Classic untuk meningkatkan keselamatan rantaiannya.

Kenapa OKEx?

Berikutan kejadian pertama dan kekeliruan di media – yang dalam beberapa kes pertama dilapor serangan itu sebagai kemalangan, berikutan petunjuk pemaju ETC – laporan muncul yang menyebutkan bahawa dompet OKEx telah terlibat. Seperti yang dijelaskan oleh OKEx dalam laporan di atas, pertukaran hanya terlibat kerana penyerang menggunakan pertukaran tersebut untuk membeli dan memperdagangkan ETC.

Mengenai mengapa penyerang memilih OKEx khususnya untuk membeli dan memperdagangkan ETC mereka, alasan yang paling mungkin adalah kecairan. OKEx memberikan kecairan ETC yang sangat baik, melihat beberapa jumlah urus niaga ETC terbesar di industri. Ini hanya bermaksud bahawa penyerang berkemungkinan mengira bahawa mereka dapat dengan mudah dan cepat memperdagangkan sejumlah besar ETC di OKEx.

OKEx mendedahkan sistem dompet panasnya

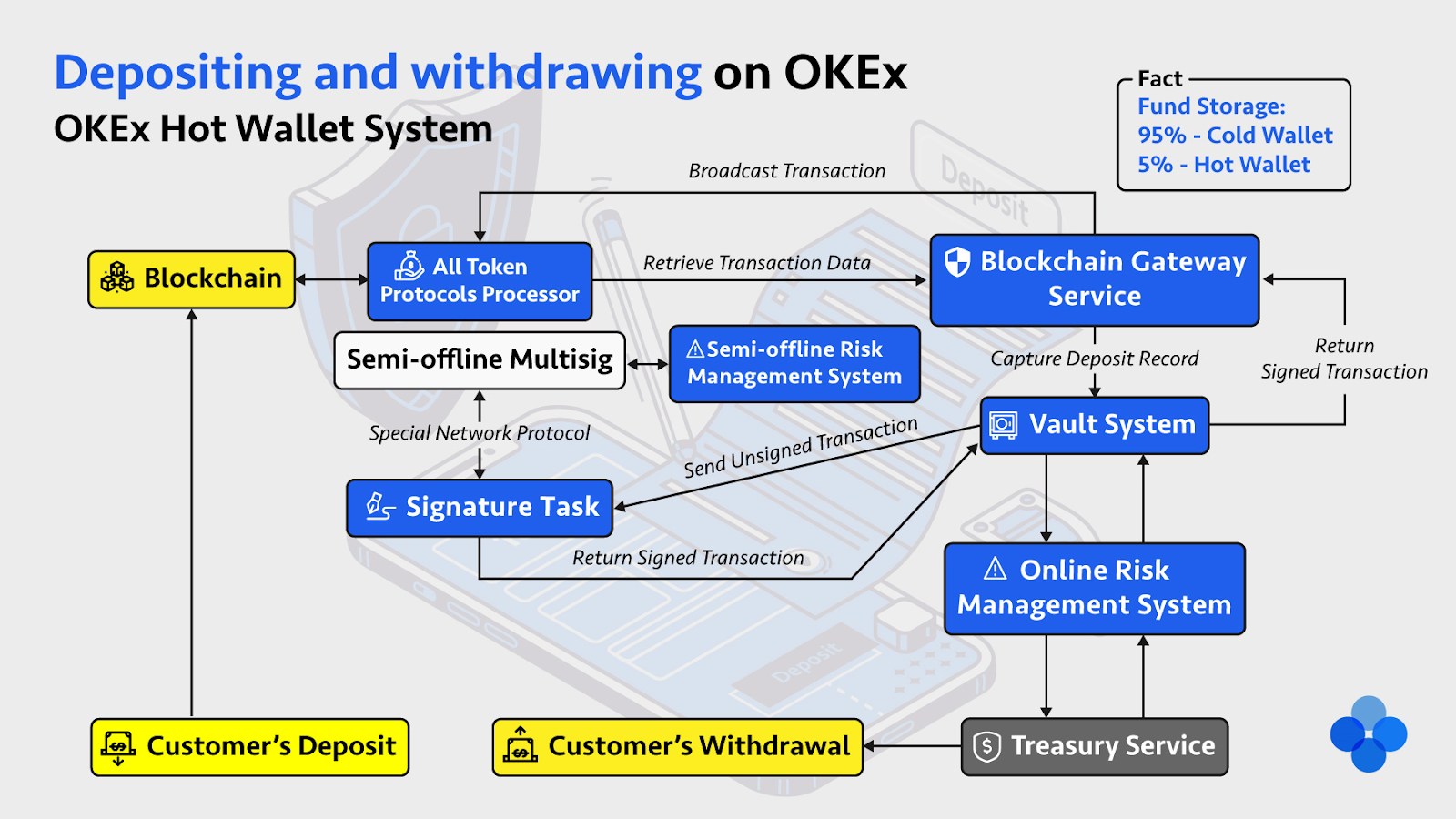

Misi OKEx adalah, pertama dan terpenting, beroperasi sebagai syarikat perkhidmatan blockchain yang telus dan boleh dipercayai, menyediakan pengguna dengan perkhidmatan perdagangan aset digital yang selamat dan pelbagai. Bursa itu sebelumnya berkongsi sistem dompet sejuknya, menunjukkan bahawa 95% dana pengguna disimpan dalam dompet sejuk.

Berikutan insiden dengan Ethereum Classic, pertukaran telah memutuskan untuk juga mendedahkan sistem dompet panasnya untuk memberi ketelusan kepada pengguna dan masyarakat crypto yang lebih luas mengenai bagaimana dana disimpan dan dipindahkan di OKEx.

Dengan menggunakan sistem Pengurusan Risiko Dalam Talian dan Semi-offline, perkhidmatan Multisignature Semi-offline, sistem pengurusan risiko data besar dan mekanisme perlindungan lain, sistem dompet panas OKEx telah berjalan dengan stabil dan lancar selama bertahun-tahun. Berikut adalah gambaran terperinci mengenai bagaimana sistem hot wallet berfungsi dan penerangan mengenai proses deposit dan pengeluaran.

Proses deposit

Dompet panas OKEx mengesan semua transaksi di blockchain melalui Pintu Gerbang Blockchain Perkhidmatan. Apabila sistem mengesan transaksi yang merangkumi alamat OKEx, ia meneruskannya ke Sistem Vault, yang mana merekod transaksi dalam pangkalan data selamat dan menghantar maklumat deposit pengguna ke Sistem Pengurusan Risiko Dalam Talian OKEx untuk memeriksa kesahihan alamat.

Untuk urus niaga yang disetorkan ke OKEx, Sistem Pengurusan Risiko Dalam Talian kemudian memeriksa kesahihan dana, serta kekerapan dan jumlah deposit.

Sekiranya transaksi deposit gagal lulus pemeriksaan kawalan risiko sistem, pembiayaan ke akaun OKEx pengguna yang diberikan akan ditangguhkan oleh Perkhidmatan Perbendaharaan. Sekiranya transaksi melepasi semua cek ini, akaun pengguna akan dikreditkan dalam masa nyata.

Proses pengeluaran

Berkenaan dengan pengeluaran dari OKEx, Sistem Pengurusan Risiko Dalam Talian memeriksa kekerapan pengeluaran, dan juga untuk ketidaknormalan dalam keuntungan dan tingkah laku akaun.

Transaksi pengeluaran yang melepasi pemeriksaan di atas Sistem Pengurusan Risiko Dalam Talian akan dihantar ke Sistem Vault. Sistem ini kemudian secara automatik membuat transaksi yang tidak ditandatangani. Urus niaga ini kemudian dihantar ke Tugas Tandatangan dan kemudian diteruskan ke Multisig separa luar talian pentas melalui protokol komunikasi rangkaian khas untuk tandatangan.

Proses ini bukan protokol komunikasi TCP / IP biasa. Kami mendefinisikan komunikasi ini sebagai perkhidmatan tandatangan separa luar talian, di mana hampir mustahil bagi penyerang untuk mendapatkan kunci persendirian pada pelayan separa luar talian melalui serangan dalam talian. Sebaliknya, pelayan separa luar talian tidak dapat dikompromikan walaupun mereka diserang secara fizikal, kerana kunci persendirian disimpan dalam RAM pelayan, sehingga mustahil bagi penggodam untuk mengakses.

Sistem dompet panas OKEx juga mempunyai lapisan pengurusan risiko kedua: Pengurusan Risiko Separuh Luar Talian. Sistem kedua ini juga akan memeriksa transaksi yang tidak ditandatangani untuk melihat apakah frekuensi atau jumlahnya tidak normal, menurut pangkalan data sistem yang selalu dikemas kini.

Hanya apabila transaksi yang tidak ditandatangani tersebut melewati semua pemeriksaan Pengurusan Risiko Semi-offline, ia akan ditandatangani (multisig) dan dikembalikan ke Sistem Vault. Kemudian, transaksi yang ditandatangani sekarang akan diserahkan kepada Perkhidmatan Perbendaharaan dan Perkhidmatan Blockchain Gateway untuk disiarkan ke rangkaian blockchain yang sesuai.

Sekiranya transaksi yang tidak ditandatangani gagal dalam pemeriksaan risiko, tahap Multisig Semi-offline akan menunda / menolak menandatangani transaksi dan akan menghantar laporan ke Sistem Pengurusan Risiko Dalam Talian.

Melalui proses dan protokol di atas, sistem dompet panas OKEx dapat menangguhkan pengeluaran besar oleh pengguna berniat jahat dalam jangka masa yang singkat dan menghalang platform daripada mengalami serangan sistem dalam talian.

Kombinasi pemeriksaan di atas melalui sistem Pengurusan Risiko Dalam Talian dan Semi-offline OKEx, dalam kebanyakan kes, dapat berjaya menggagalkan semua serangan dalam talian. Dalam kes serangan ETC 51%, sistem berfungsi seperti yang dirancang, memandangkan pelanggaran keselamatan berlaku di sisi blockchain Ethereum Classic.

Melihat ke hadapan: Perlindungan pengguna dan ekosistem blockchain yang selamat

Industri blockchain berkembang pada kadar yang agak cepat, dengan jumlah kapitalisasi pasaran semua aset crypto melebihi $ 360 bilion, pada 12 Ogos. Masalah keselamatan di ruang baru muncul, sememangnya, menyertai industri ini ketika ia berkembang. Kejadian bersejarah ini telah menunjukkan kepada masyarakat bahawa infrastruktur berasaskan blockchain, seperti semua teknologi, memerlukan peningkatan dan pengoptimuman yang konsisten untuk berfungsi dengan baik dan selamat untuk pengguna mereka.

A lapor dari Suruhanjaya Perdagangan Persekutuan Amerika Syarikat pada Januari ini menyatakan bahawa kerugian keseluruhan dari penipuan dalam kewangan tradisional berjumlah lebih dari $ 1.9 bilion pada tahun lalu, meningkat daripada lebih dari $ 1.48 bilion pada tahun 2018 – lonjakan 28%. Oleh kerana crypto masih merupakan industri baru, OKEx memandang serius kejadian insiden berskala kecil dan awal ini dan juga melihatnya sebagai peluang untuk belajar, memperbaiki sistemnya dan membantu mendorong industri ini ke hadapan.

Melihat insiden Ethereum Classic baru-baru ini, jelas bahawa pelanggaran ini dalam fungsi selamat blockchain disebabkan oleh masalah umum dengan blockchain PoW yang mempunyai kekuatan hash global yang rendah. Jaringan ini tentu saja rentan terhadap serangan 51%, kerana relatif murah bagi pelombong atau sekumpulan pelombong untuk menguasai kekuatan hash rangkaian. Ini tentunya tidak terhad kepada Ethereum Classic, yang mengalami serangan serupa baru tahun lepas. Rangkaian blok lain, seperti Bitcoin Gold (BTG), pernah mengalami serangan seperti ini pada masa lalu.

Walaupun jenis serangan ini adalah masalah di seluruh industri yang harus ditangani oleh pasukan dan masyarakat di balik setiap protokol yang terjejas, OKEx percaya bahawa pertukaran aset digital memainkan peranan utama dalam melindungi aset pengguna dalam jenis insiden ini..

OKEx berusaha untuk menyediakan platform perdagangan pelbagai aset yang holistik dan pada masa yang sama melindungi pengguna dari kerentanan yang boleh timbul dalam situasi di luar kawalannya. Pertukaran akan terus melakukan yang terbaik untuk memastikan keselamatan dana pengguna, meningkatkan sistem keselamatannya, dan menyediakan perkhidmatan perdagangan yang stabil dan selamat kepada semua pengguna.